/** Geminiが自動生成した概要 **/

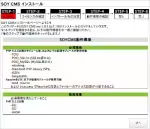

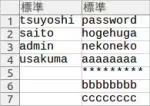

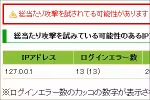

SOY CMSの管理画面に、セキュリティ強化のためIPアドレスによるアクセス拒否設定が追加されました。従来のIP制限機能は、ホワイトリスト(許可)とブラックリスト(拒否)に拡張され、より柔軟なアクセス制御が可能に。さらに、アカウントロック機能も実装され、10回連続ログイン失敗時にはアクセス元のIPアドレスが自動的にブラックリストへ登録されます。自動登録は1時間で解除されますが、悪質なアクセスに対しては管理画面から手動で恒久的なブラックリスト登録が可能です。これにより、不正アクセス対策が強化されます。新機能を含むパッケージは公式サイトからダウンロードいただけます。