/** Geminiが自動生成した概要 **/

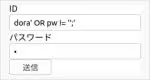

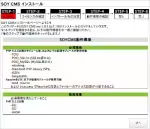

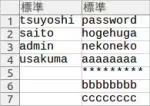

SOY CMSにおいて、IPアドレスを直接入力して管理画面にアクセスすることを禁止する新設定が導入されました。これは、ドメインではなくサーバーのIPアドレス(例:127.0.0.1)で管理画面にアクセスされた場合、ApacheやNginxといったミドルウェア側の設定不備により、既存のIPアドレス制限が機能せず、未登録IPからの攻撃リスクが生じる可能性があったためです。この新機能により、ミドルウェア設定の不備に起因するセキュリティホールをSOY CMS側で遮断し、管理画面のセキュリティを強化します。設定は既存の二段階認証と同じ画面で行え、対応パッケージはSOY CMS公式サイトからダウンロード可能です。このアップデートにより、管理画面への不正アクセスリスクが軽減され、より安全なサイト運用が可能になります。